INGENIERÍA INVERSA, CUANDO ES TU PROPIA VÍCTIMA QUIEN TE DA SU CLAVE DE RED

En esta práctica vamos a aprender como atacar a una red wifi de una de las formas más sencillas y populares que existen, haciendo que sea el propio usuario quien nos facilite la clave.

Personalmente me gusta este método porque es independiente a lo seguro que sea el router, únicamente necesitamos una víctima que “pique” a nuestro ataque, sin tener que pasar horas capturando paquetes o utilizando diccionarios de palabras.

El funcionamiento de fluxion (basado en linset) es muy sencillo:

- Escogemos nuestra red víctima y automáticamente la aplicación desautentica a todos los usarios conectados a esa red para obligarles a autenticar de nuevo y conseguir un handshake

- Una vez tiene el handshake vuelve a desautenticar a todos los usuarios de la red original e impide que conecten a esta mientras dura el ataque

- Se crea una red paralela idéntica a la que estamos atacando, con el mismo SSID y BSSID

Cuando nuestra víctima conecte a la red “trampa” le saldrá un popup con un mensaje que podemos customizar, añadiendole logos de operador o marca de routers, indicandole que por X motivo es necesario introducir la contraseña para seguir navegando. Una vez lo haga, fluxión utilizará la contraseña aportada para tratar de descifrar el handshake. Si lo consigue, indicará a la victima que puede continuar navegando, detendrá el ataque para que se pueda continuar navegando a traves de la red original y nos mostrará la contraseña.

Si no lo consigue indicará a la víctima que la clave introducida es incorrecta y solicitará que vuelva a introducirla.

Paso 1: Descargando e instalando Fluxion

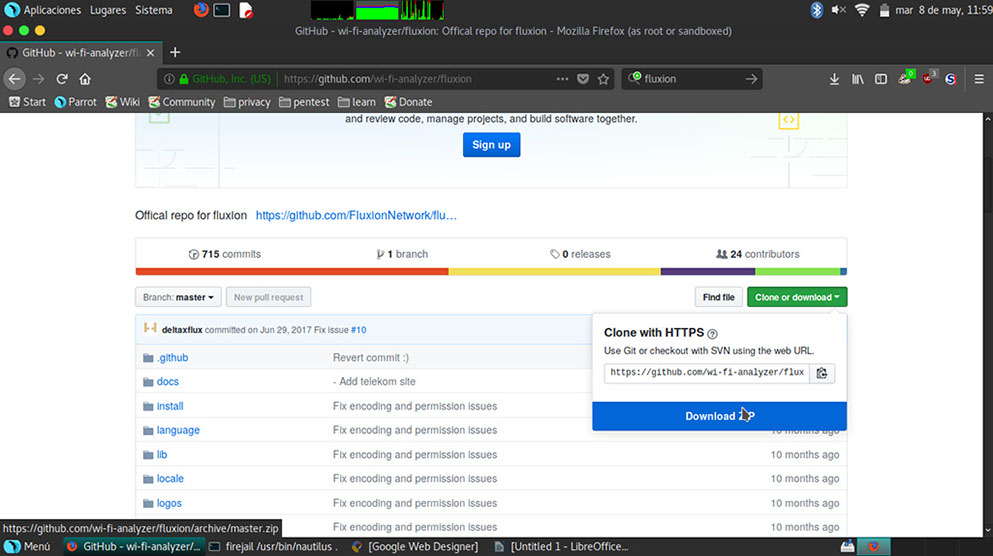

Para descargar Fluxion simplemente accedemos a su web oficial de repositorio:

https://github.com/wi-fi-analyzer/fluxion y en la parte superior pulsamos en “Clone or download” y posteriormente en “Download ZIP”

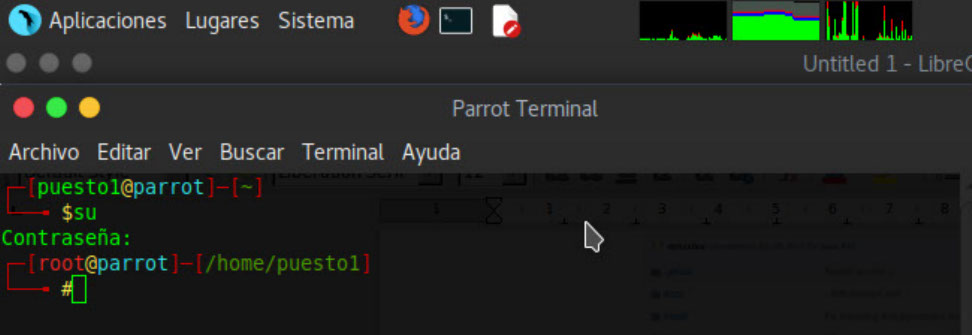

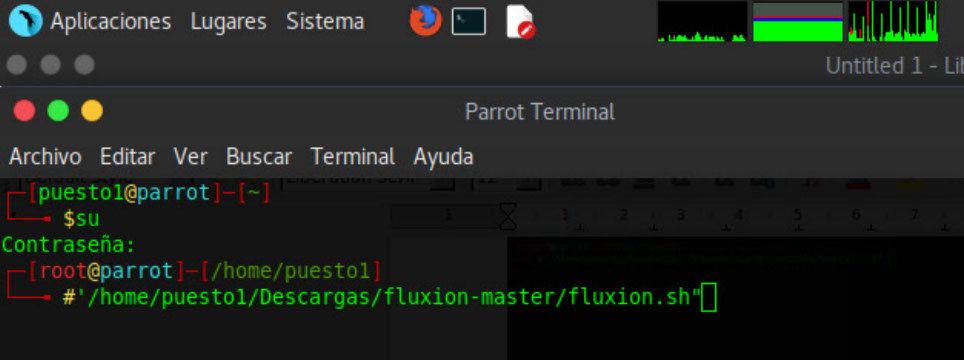

Una vez descargado lo descomprimimos, abrimos una terminal y escribimos el comando “su” para logarnos como root, en este paso se nos pedirá la clave de administrador

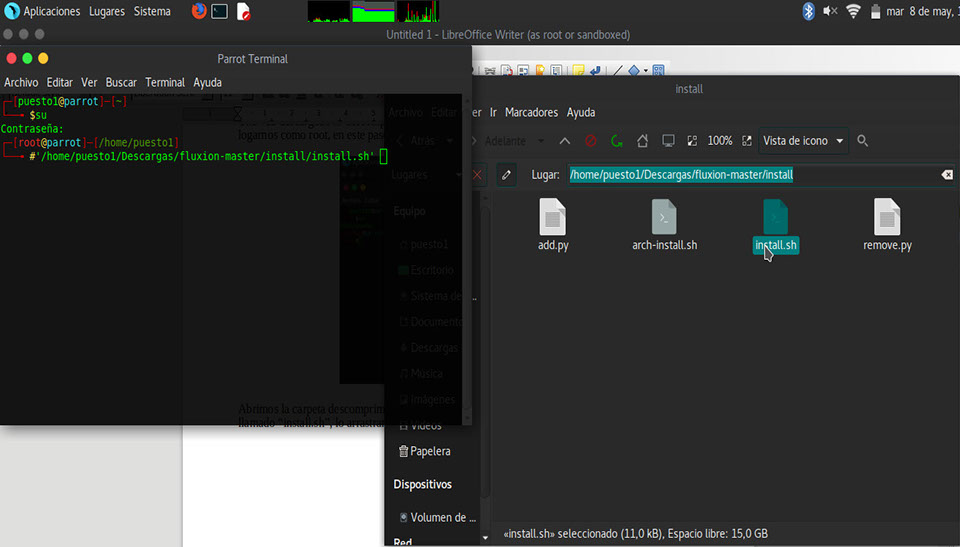

Abrimos la carpeta descomprimida y nos vamos al directorio install, ahí veremos un archivo llamado “install.sh”, lo arrastramos a la terminal y pulsamos intro, el proceso de instalación comenzará de manera automática.

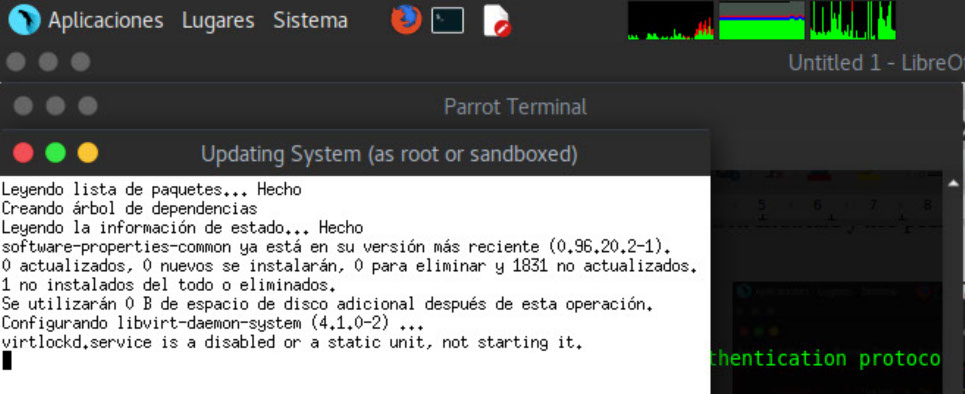

Una vez finalizado el proceso, habremos instalado Fluxion en nuestro sistema.

Paso 2: Ejecutando fluxion por primera vez

Para ejecutar fluxion, bastará con volver a la carpeta que descomprimimos al principio y arrastrar el archivo “fluxion.sh” hacia una terminal donde previamente hayamos ejecutado el comando “su”

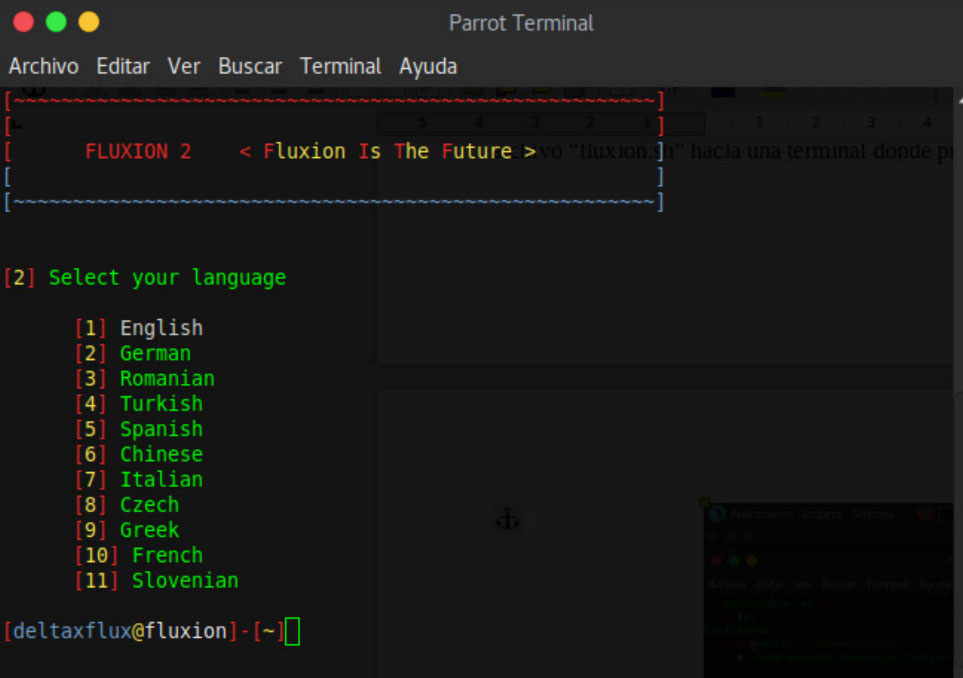

Una vez hecho esto, fluxion arrancará y nos pedirá el lenguaje, en nuestro caso escogeremos Español:

Paso 3: Escogiendo victima para el ataque

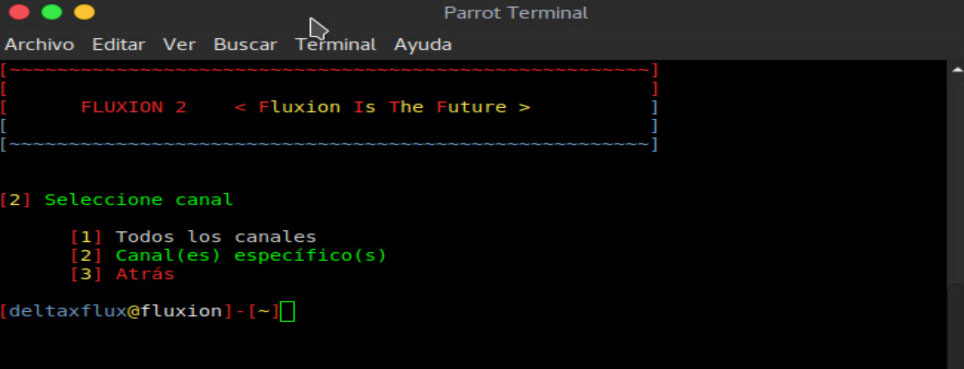

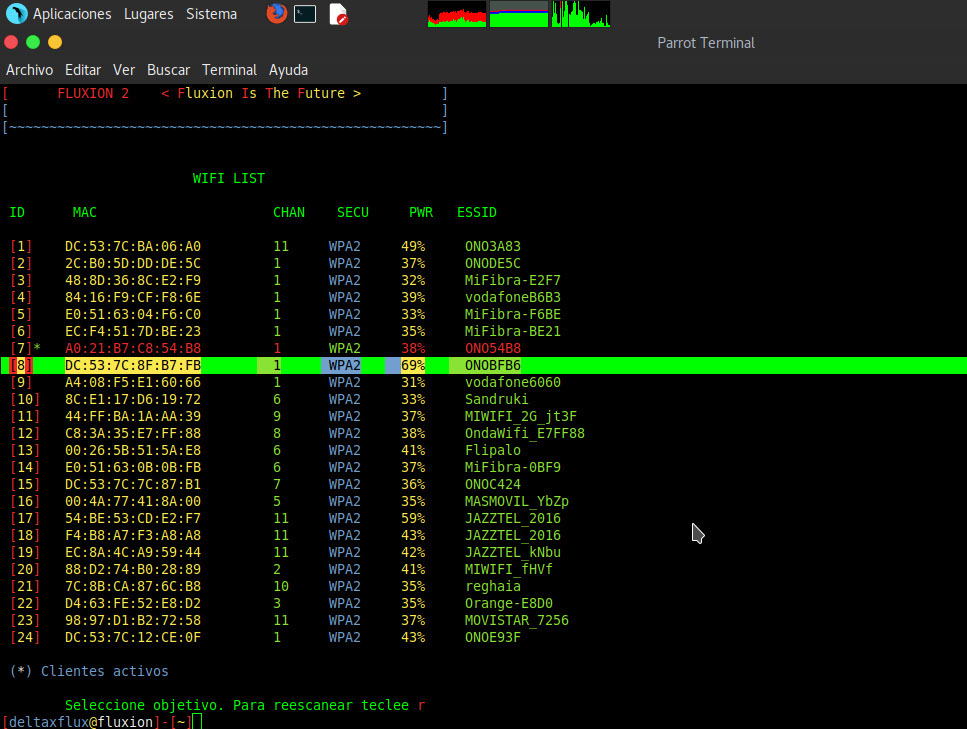

Llegados a este punto, se nos pedirá que seleccionemos un canal para escanear víctimas. En nuestro caso escogeremos la opción 1: Todos

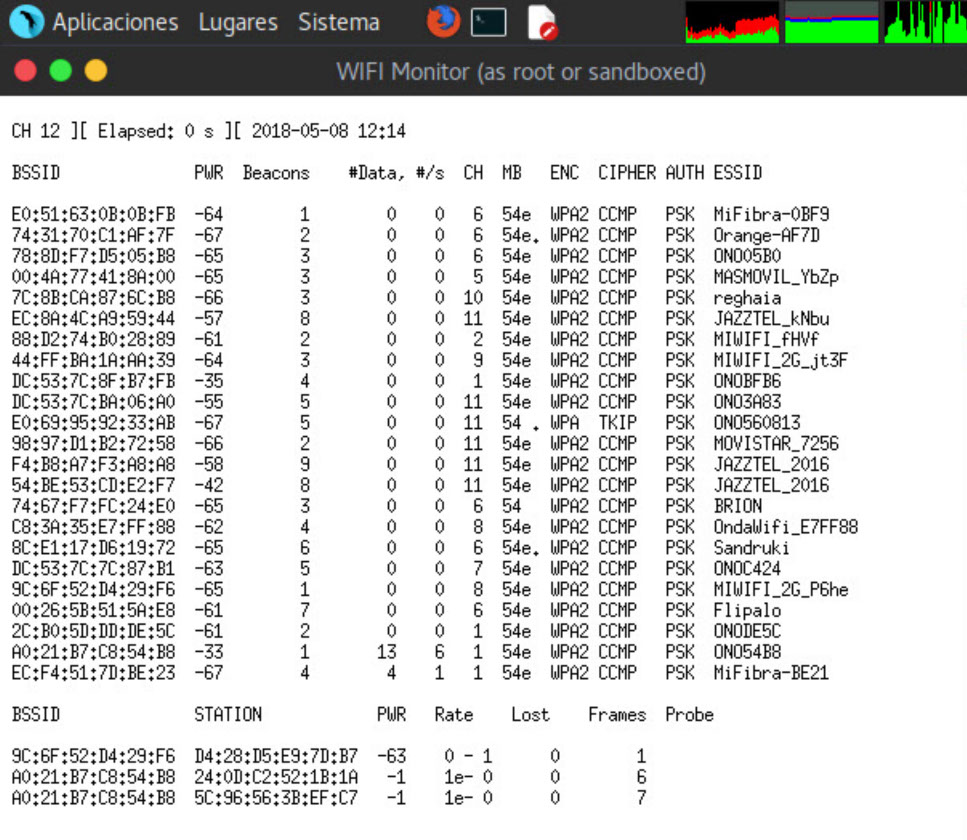

El sistema comenzará a escanear redes, cuando hayamos escaneado las suficientes o nos aparezca la que nos interesa, simplemente deberemos pulsar la combinación de teclas “CTRL+C”

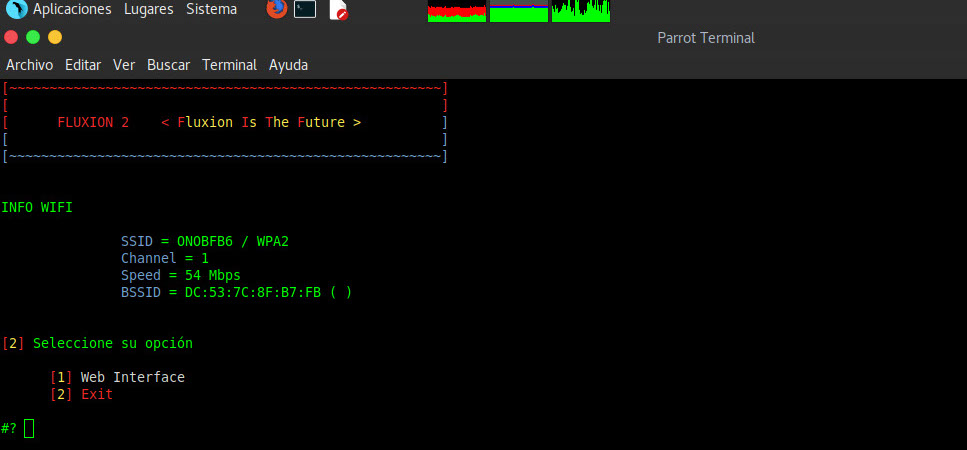

El asistente nos pedirá que seleccionemos un objetivo, en nuestro caso vamos a atacar a la red “ONOBFB6”

Paso 4: Atacando a la víctima

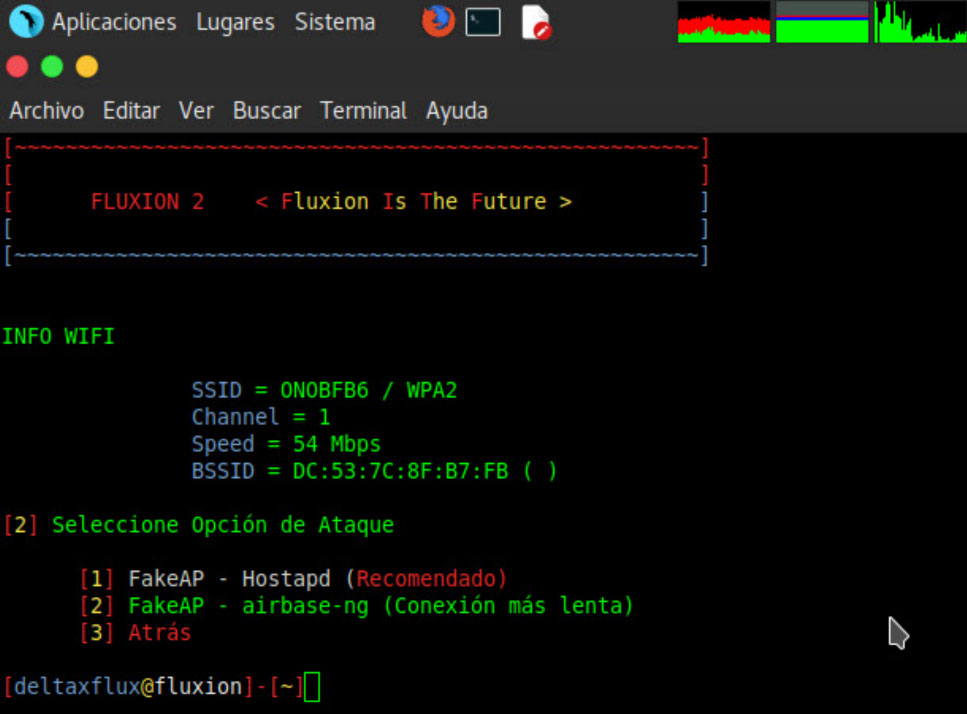

En la siguiente pantalla escogeremos la opción 1 para utilizar FakeAP, que será la aplicación encargada de crear la red falsa:

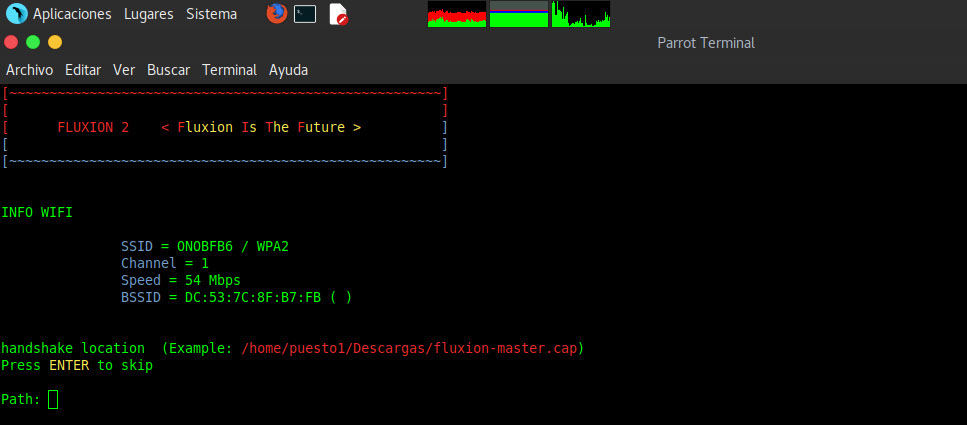

Aquí pulsaremos INTRO sin más:

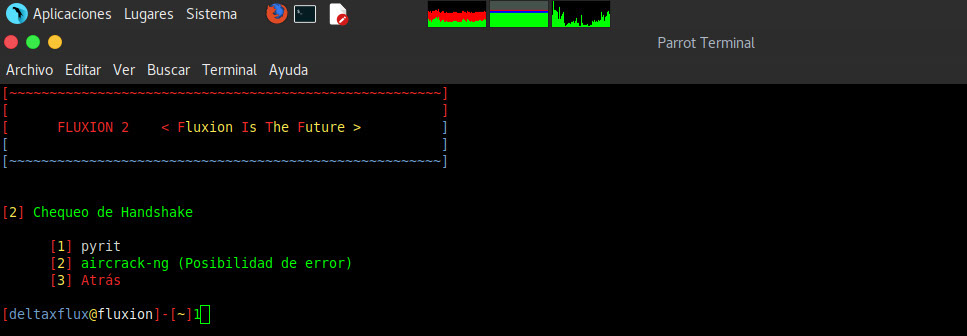

De nuevo, seleccionamos opción 1 para usar Pyrit, que será la aplicación encargada de comprobar si el handshake es correcto:

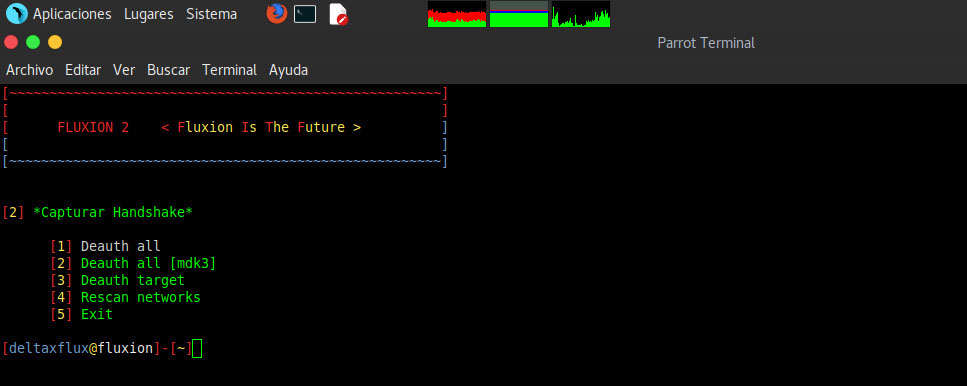

En esta pantalla, escogeremos la opción 2 para empezar a desautenticar a los usuarios de la red

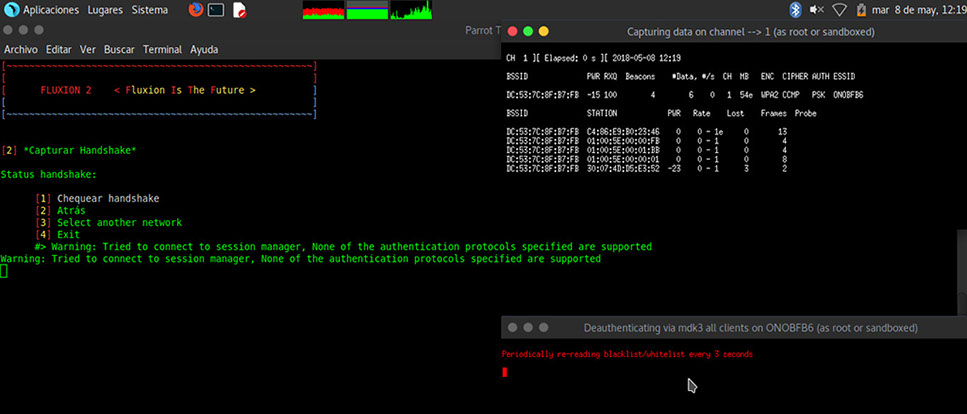

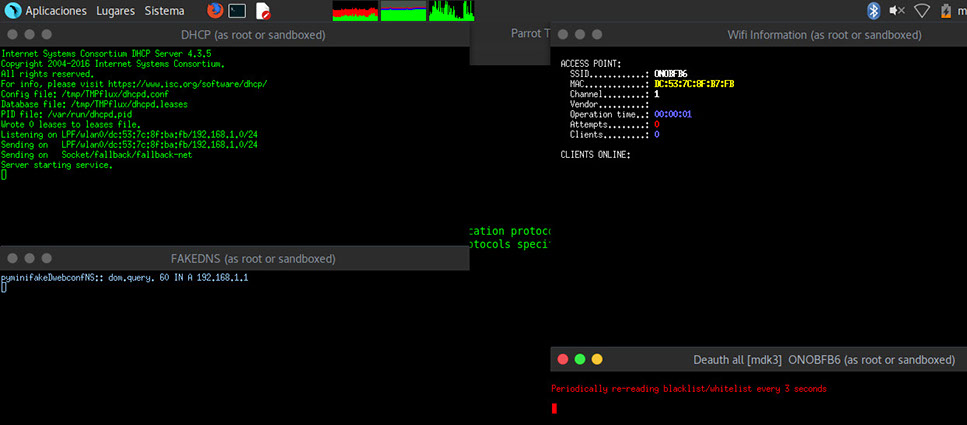

El sistema empezará a desautenticar a los usuarios de la red

Pasados unos segundos cerramos la ventana con el texto rojo, esperamos aproximadamente 1 minuto (para conseguir un handshake necesitamos que los equipos se conecten de nuevo, pues el handshake se captura en el momento en el que un dispositivo se conecta con el router) y pulsamos la opción 1 “Chequear handshake”

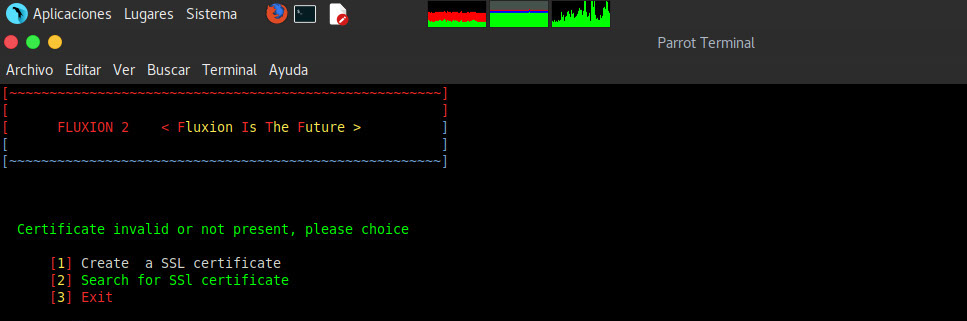

Si hemos conseguido capturar un handshake llegaremos a la siguiente ventana, donde indicaremos la opción 1 y de nuevo opción 1:

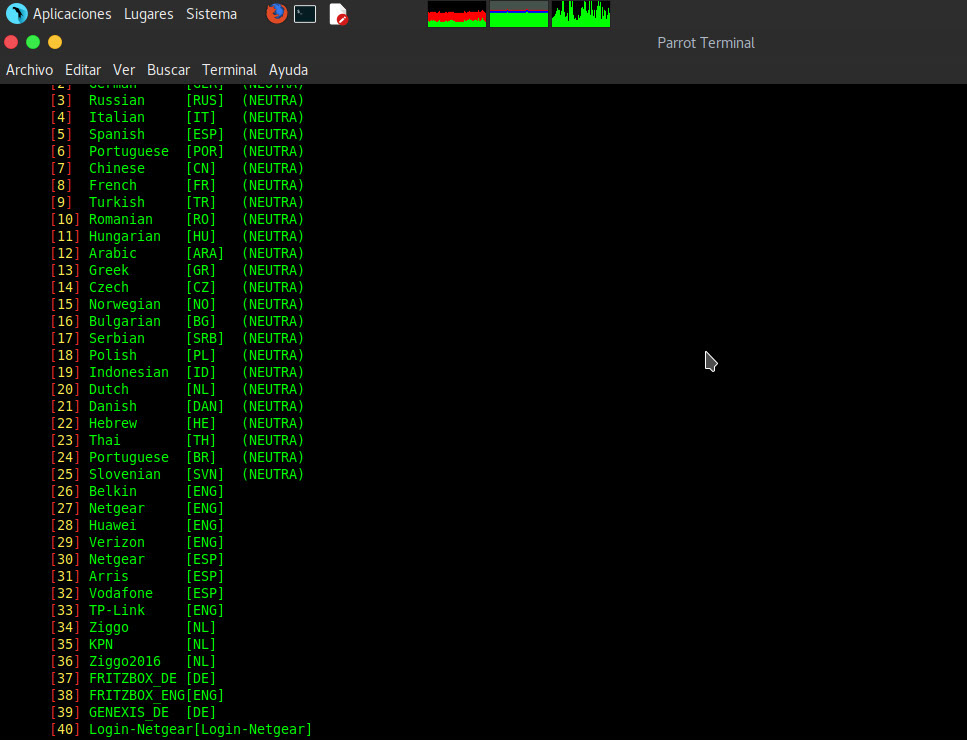

Llegados a este punto, el sistema nos pedirá que escojamos la interfaz para atacar a nuestra víctima, como veis, hay varios idiomas y entornos para escoger

Personalmente, mi favorito es el 44 (movistar) pero como la red que estamos atacando es de ONO, para nuestra víctima sería demasiado poco creíble, por lo que vamos a escoger una plantilla neutra como es la 5

Una vez escogida la plantilla comienza el proceso de ataque.

Paso 5: El entorno de la víctima

Realizados todos los pasos anteriores, nuestro ataque ya está en marcha, ahora vamos a observar que es lo que está pasando en el equipo de nuestra víctima:

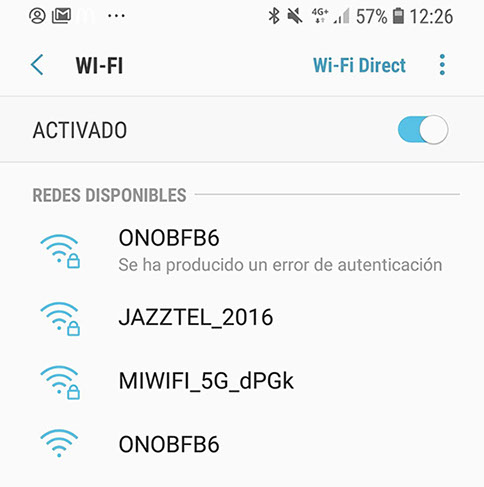

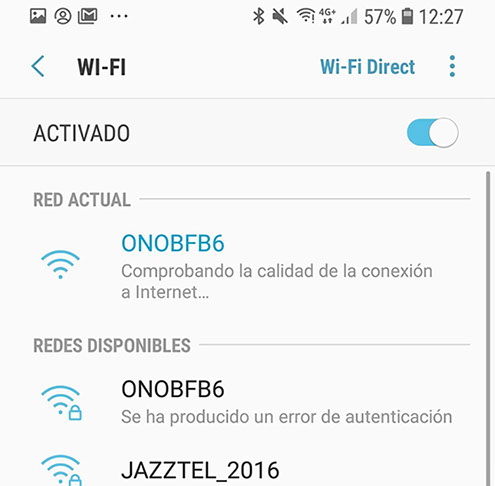

Como podeis observar, en este momento el equipo de la víctima dejará de poder conectar con la red original, sin embargo, se conectará a una idéntica que será nuestra red de ataque

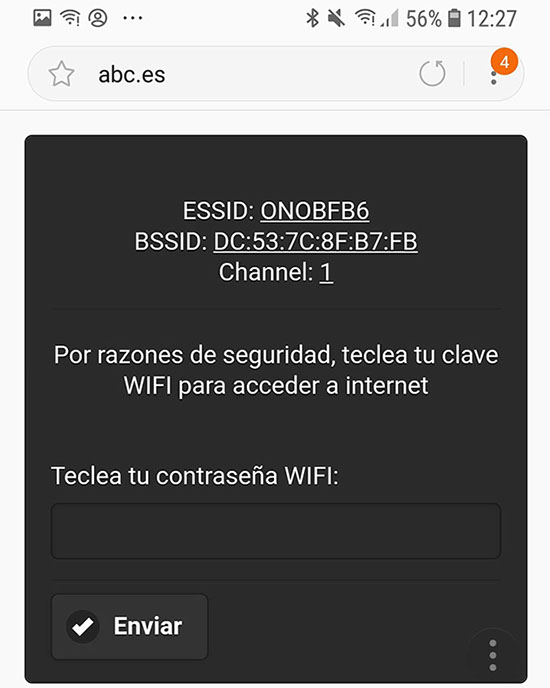

Cuando nuestra víctima trate de navegar por cualquier sitio web, recibirá el siguiente mensaje:

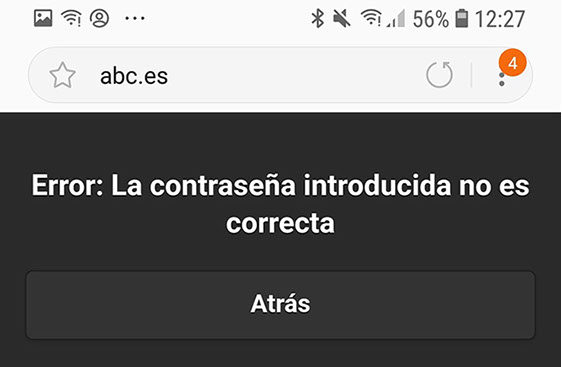

En caso de que la víctima introduzca una clave incorrecta, recibirá el siguiente mensaje:

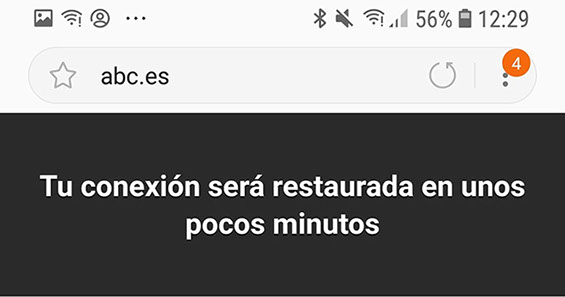

Mientras que si introduce la correcta, aparecerá lo siguiente:

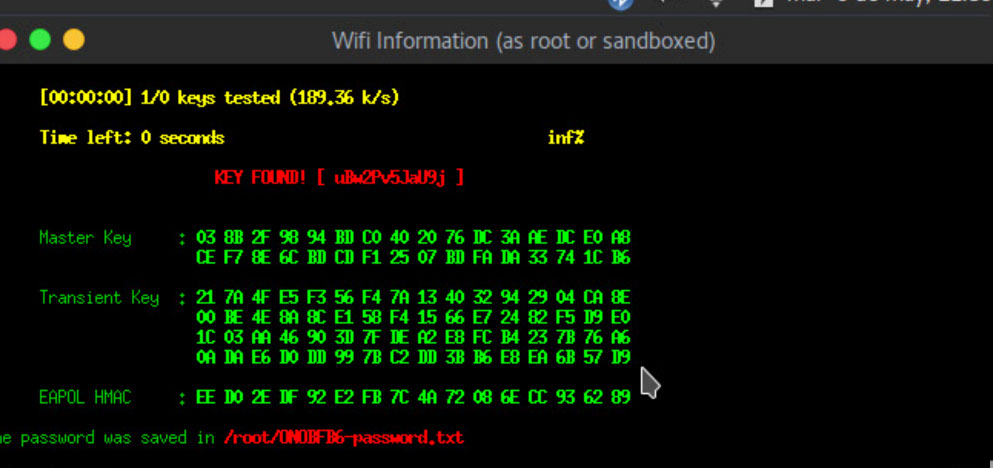

Cuando la víctima nos haya facilitado su contraseña, nuestro sistema automáticamente detendrá el ataque y nos revelará la contraseña:

Juan Navarro Utiel

2º STI - CURSO 2017/2018

Eres libre de copiar y distribuir este contenido, siempre y cuando sea para aprendizaje y sin ánimo de lucro.